การบริหารจัดการโครงข่าย Network อย่างเต็มรูปแบบในส่วนของ IT Infrastructure ยังคงเป็นที่นิยมจนถึงทุกวันนี้ เราจะเห็นได้ว่าองค์กรใหญ่ๆ อย่างธนาคารนั้น ยังไม่สามารถย้ายโครงข่ายต่างๆ ที่อยู่บน On-premise หรือที่เราเรียกกันว่าบน Data Center ไปยัง Technology ใหม่ๆ ได้ ซึ่งถ้าเราพูดถึง Technology ใหม่ล่ะก็ จะหมายถึงพวก Cloud และ Modern Application ต่างๆ เป็นต้น เนื่องจากว่า Technology เหล่านี้จะช่วยทำให้การทำงานของ Application ขององค์กรเป็นไปอย่างราบรื่น และทำให้การล่มของระบบยากมากขึ้นอีกด้วย

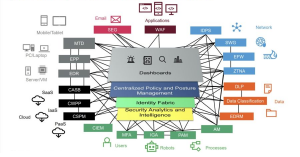

ทีนี้ในมุมมองของ Cybersecurity Gartner (บริษัทวิจัย และให้คำปรึกษาด้าน Technology สารสนเทศชั้นนำของโลก) เค้าได้นิยามคำว่า Cybersecurity Mesh ไว้ว่า มันคือวิธีการกระจาย Architecture ออกไปนอกองค์กร ให้มีความยืดหยุ่น สามารถขยายในยามที่เราต้องการได้ แต่ยังคงสามารถควบคุม Policy ต่างๆ ในมุมของ Cyber ได้ โดย Cybersecurity Mesh จะมาเปลี่ยนแปลงวิธีการป้องกันจากเดิมที่มีการป้องกันแบบ Walled City (แนวทางการป้องกันที่เน้น Perimeter) ไปเป็นวิธีที่ใหม่กว่า นั่นก็คือการควบคุม หรือการบริหารจัดการผ่านหน้า Orchestration / Dashboard โดยจะเป็นการวาง Policy และแจกจ่ายไปยังที่ต่างๆ ขององค์กรได้ โดยที่ไม่ต้องมานั่งควบคุมแยกแต่ละสาขาของแต่ละองค์กร ซึ่งสิ่งที่องค์กรใหญ่จะได้มาคือการประหยัดเวลาและค่าใช้จ่ายในการจ้างบุคคลากร ท้ายสุด Technique การควบคุมที่มีความเป็น Centralised ยังทำให้ระบบของเรามีความปลอดภัยสูงอีกด้วย

CyberSecurity Mesh Architecture (CSMA) Complete:

แอดจะมาอธิบายในส่วนของ Zero Trust Strategy กันบ้าง

โดยปกติแล้วในมุมมองของ Cybersecurity Mesh ทุกอุปกรณ์บนระบบจะต้องการมี Authenticate ก่อนเสมอไม่ว่าอุปกรณ์นั้นจะเป็นขององค์กรหรือไม่ หรือแปลตรงตัวก็คือ ‘ไม่ไว้ใจใครทั้งนั้น’ ซึ่งแอดคิดว่ามันเป็นสิ่งที่ดีทีเดียว อีกทั้ง Zero Trust นั้นยังสามารถนำมาประยุกต์ใช้กับทุกวิธีในการโจมตีของเหล่าผู้โจมตีได้อีกด้วย โดยตัวระบบเองจะสามารถนำเสนอข้อมูลแบบ Real-time ไม่ว่าจะเป็น Data หรือว่าการใช้งานอุปกรณ์นั้นๆ

แล้วเรื่องการป้องกันในมุมมองของ Application ล่ะ

แอดคิดว่าตอนนี้แทบจะทุกองค์กรได้มีการเปลี่ยนวิธีการสร้าง Application ต่างๆ ให้เป็นในเชิงของ Loosely Coupled ซึ่งการสร้างด้วยวิธีนี้ข้อดีของมันเลยก็คือเวลาถูกโจมตีระบบจะไม่ล่มทั้งหมด อีกทั้งเรายังสามารถที่จะควบคุมการทำงานของมันได้อีกด้วย ทีนี้เรามาดูเรื่องวิธีการโจมตีที่องค์กรส่วนใหญ่สามารถป้องกันได้ แอดจะลิสต์ออกมาตามนี้ครับ

- Service Impersonation เป็นวิธีการปลอมตัวเข้ามา Access ข้อมูลภายในองค์กร

- Unauthorised Access เป็นวิธีการยิง Request เพื่อที่จะเข้าถึงข้อมูลภายในองค์กร โดยแต่ละ Request ที่ยิงมานั้นจะไม่ได้ถูก Authorised โดย Policy ขององค์กร

- Packet Sniffing เป็นวิธีการที่ผู้โจมตีนั้นไปขวาง Request ของบุคลากรในองค์กร เพื่อที่จะเข้าถึงข้อมูลได้

- Data Exfiltration เป็นการส่งข้อมูลลับขององค์กรออกไปนอกองค์กร

อีกหนึ่งผลกระทบของ Cybersecurity Mesh ในมุมมองของ IT Development ก็คือการวางแผนติดตั้งหรือการ Set Policy ต่างๆ ในช่วงระยะเวลาแรก ที่จะต้องใช้เวลาพอสมควร เพราะทางองค์กรเองจะต้องตระหนักถึงแผนการควบคุมของ Policy อีกทั้งจะต้องมีการออกแบบอีกด้วยว่าบุคคลากรมีสิทธิเข้าถึงข้อมูลได้มากน้อยแค่ไหนเป็นต้น

อย่างไรก็ตาม แอดคิดว่า การที่เรามีความรู้และประสบการณ์ในด้าน Cybersecurity นั้นเป็นสิ่งสำคัญเป็นอย่างมาก เนื่องจากเราจะต้องนำ Best Practice ต่างๆ มาประยุกต์ใช้กับองค์กร เพื่อที่จะให้มี Security Control ที่แน่นหนา และป้องกันจากภัยคุกคามต่างๆ ได้ อย่างไรก็ตาม ทุกคนเคยพูดกันบ่อยว่าการที่เราจะป้องกันความปลอดภัยได้นั้น เราจะต้องทดลองเป็นผู้โจมตีเพื่อที่เราจะรู้วิธีการโจมตีและหาช่องโหว่ได้

ติดต่อข้อมูลเพิ่มเติม

Email: dr.wan@proen.co.th

Web: https://www.branchconnect.in.th

Call: 02–690–3888